世界中の工場にサイバー攻撃の恐れ、テキストメッセージで指令可能

このニュースをシェア

【8月8日 AFP】米ラスベガス(Las Vegas)で開催されたコンピューターセキュリティー会議「ブラックハットUSA 2011(Black Hat USA)」で3日、各種のエネルギー施設や工場がサイバー攻撃の危険にさらされていると、セキュリティー専門家らが警鐘を鳴らした。

単純なテキストメッセージでも攻撃が可能で、タービンやバルブ、仕分け装置といった工場の基本的な機能を管理する「PLC」というユニットが、ハッカーに操作される恐れがあるという。

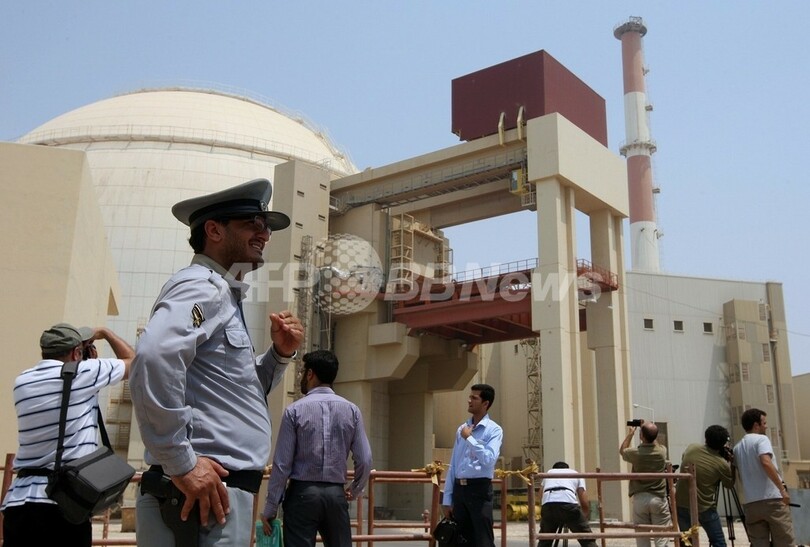

セキュリティー企業NSS Labsの研究者、ディロン・ベレスフォード(Dillon Beresford)氏らはプレゼンテーションで、寝室での数週間の作業だけで独シーメンス(Siemens)製のPLCに侵入する方法が見つかったと説明。これまで、原子力発電所を悪名高いウイルス「スタクスネット(Stuxnet)」で攻撃するには国家が膨大な予算と人員を費やさなければならないと見なされてきたが、この「神話」は崩れたと述べた。

「いまや研究者の手でも(攻撃が)可能になった。個人のハッカーでも可能かもしれない。悪意のある人間が手を出すのは避けられないだろう。時間とリソースさえあれば多くの人が攻撃に成功するだろう」(ベレスフォード氏)。同席したシーメンス社員によると、この問題について同社は既に研究者たちと協力して取り組んでいるという。

一方、セキュリティーコンサルタンティング会社iSEC Partnersのドン・ベイリー(Don Bailey)氏は、遠隔地の工場にある一部のPLCで使われているモバイル・インターネット接続カードに割り振られた番号を知っていれば、テキストメッセージで攻撃実行命令を送ることも可能だという研究成果を発表。PLCやGSM(モバイル・ネットワーク)の脆弱(ぜいじゃく)性について議論する場合は、コストやGSMの世界で急速に増えている装置間通信について考えることが重要だと指摘した。

同氏によると、インターネット未接続のコンピューターでも、遠隔監視に使われるモバイル接続カードからハッキング防御システムを突破されたり、センサー情報をインターネットに供給する経路から安全性が脅かされる危険性があるという。

このプレゼンテーションに先立ち、電力業界の標準を策定する北米電力信頼性評議会(North American Electric Reliability Corporation、NERC)のティム・ロクシー(Tim Roxey)氏はサイバー攻撃に対する脆弱性を詳しく説明し、「米国だけの問題ではなく、世界中の問題だ」と電力会社に防御体制の強化を求めている。(c)AFP

単純なテキストメッセージでも攻撃が可能で、タービンやバルブ、仕分け装置といった工場の基本的な機能を管理する「PLC」というユニットが、ハッカーに操作される恐れがあるという。

セキュリティー企業NSS Labsの研究者、ディロン・ベレスフォード(Dillon Beresford)氏らはプレゼンテーションで、寝室での数週間の作業だけで独シーメンス(Siemens)製のPLCに侵入する方法が見つかったと説明。これまで、原子力発電所を悪名高いウイルス「スタクスネット(Stuxnet)」で攻撃するには国家が膨大な予算と人員を費やさなければならないと見なされてきたが、この「神話」は崩れたと述べた。

「いまや研究者の手でも(攻撃が)可能になった。個人のハッカーでも可能かもしれない。悪意のある人間が手を出すのは避けられないだろう。時間とリソースさえあれば多くの人が攻撃に成功するだろう」(ベレスフォード氏)。同席したシーメンス社員によると、この問題について同社は既に研究者たちと協力して取り組んでいるという。

一方、セキュリティーコンサルタンティング会社iSEC Partnersのドン・ベイリー(Don Bailey)氏は、遠隔地の工場にある一部のPLCで使われているモバイル・インターネット接続カードに割り振られた番号を知っていれば、テキストメッセージで攻撃実行命令を送ることも可能だという研究成果を発表。PLCやGSM(モバイル・ネットワーク)の脆弱(ぜいじゃく)性について議論する場合は、コストやGSMの世界で急速に増えている装置間通信について考えることが重要だと指摘した。

同氏によると、インターネット未接続のコンピューターでも、遠隔監視に使われるモバイル接続カードからハッキング防御システムを突破されたり、センサー情報をインターネットに供給する経路から安全性が脅かされる危険性があるという。

このプレゼンテーションに先立ち、電力業界の標準を策定する北米電力信頼性評議会(North American Electric Reliability Corporation、NERC)のティム・ロクシー(Tim Roxey)氏はサイバー攻撃に対する脆弱性を詳しく説明し、「米国だけの問題ではなく、世界中の問題だ」と電力会社に防御体制の強化を求めている。(c)AFP